Hallo zusammen,

Ich habe mir einen Cloudrouter erstellt und meine beiden Unifi Sites dorthin auch erfolgreich verbunden.

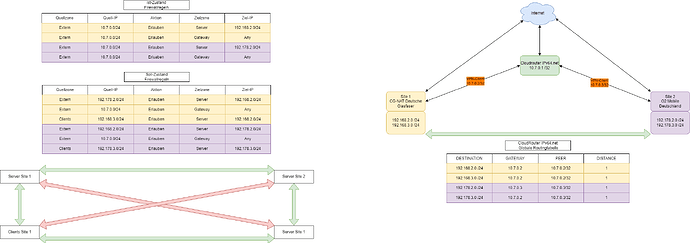

Allerdings komme ich bei den Firewallregeln irgendwie nicht auf einen richtigen Nenner.

Wenn ich die Standardregeln von Dennis seinem Video eintrage, dann läuft es grundsätzlich, allerdings kann dann ja auch alles mit allem sprechen.

Daher hier einmal kurz zu meinem Setup:

Site 1: Unifi Cloud Gateway Fiber

Netzwerke hier als Beispiel:

192.168.2.0/24

192.168.3.0/24

Beide Netzwerke sind in unterschiedlichen Zonen und entsprechend voneinander Isoliert (Segmentiert).

Site 2: Unifi Dream Machine SE

Netzwerke hier als Beispiel:

192.178.2.0/24

192.178.3.0/24

Auch hier sind die Netzwerke entsprechend Segmentiert und können nicht miteinander sprechen.

Die Statischen Routen und die Firewall Regeln (stumpf gemäß Video) habe ich eingestellt.

Die Routingtabelle entsprechend gepflegt und die Netzwerke auch in den WG-Client Configs gesetzt.

Nun ist es ja so, dass das Netzwerk 192.168.2.0/24 mit den beiden Netzwerken des anderen sprechen kann. Also 192.178.2.0/24 und 192.178.3.0/24

Das ist aber nicht grundsätzlich so gewollt. Schön wäre es, wenn ich Firewalltechnisch nur die Netzwerke sprechen lasse, die auch miteinander sprechen sollen.

Beispielsweise das Netzwerk 192.168.2.0/24 soll nur mit dem 192.178.2.0/24 und das 192.168.3.0/24 mit dem 192.178.3.0/24 sprechen, alles andere soll dann in dem Fall geblockt werden.

Wenn ich die Firewallregeln aus Dennis seinem Video ersetze durch die Regeln, die nur die Netzwerke erlauben, dann geht das kurzzeitig gut, danach nicht mehr.

Was mache ich falsch? Oder eher, was muss ich tun, damit es funktioniert?

Hintergrund: Auf beiden Seiten stehen Server und Clients. Allerdings sollen halt nicht alle miteinander sprechen sondern eben nur bestimmte Server mit Clients oder bestimmte Server mit bestimmten Servern.

Besten Dank euch ![]()

tbtan