Hallo zusammen,

ich habe seit einiger Zeit auf meiner OPNsense CrowdSec installiert. Jetzt möchte ich gerne das CrowdSec auf meinen LXCs ihre Infos mit der OPNsense teilen, damit die IP Adressen bereits dort blockiert werden. Ich habe mir dazu schon den Beitrag hier angeschaut. Leider hört der Artikel am interessanten Part auf.

Wie schaffe ich es nun, dass die Infos vom LXC zur OPNsense kommen?

Danek & Gruß

Haruzept

Hallo,

schau dir diesen Artikel mal an, ich habe das so gelöst, die OPNsense ist die LAPI für alle anderen Client, wen die Client etwas erkennen, dan senden sie es an die OPNsense und die sperrt das, in der GUI von OPNsense kannst du auch die gesperrten Aktivitäten sehen im Crowdsec Bereich.

https://www.linuxjournal.com/content/how-set-crowdsec-multi-server-installation

1 „Gefällt mir“

Vielen Dank für den Link. Schaue ich mir morgen mal an.

Leider hat es mich mit einer Erkältung ausgeknockt, daher erst jetzt eine Rückmeldung.

Ich habe es nun geschafft

Gibt es eine Möglichkeit die "ClientS2 in der GUI der OPNsense zu validieren oder muss ich dies expliziet in der Console machen?

Danke

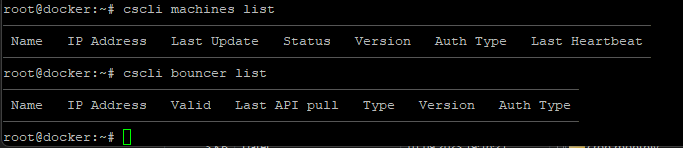

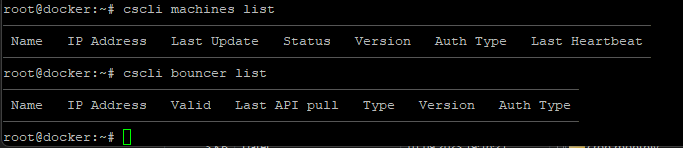

ich hab das alles in der console gemacht, in der GUI kannst du eigentlich nichts machen außer decisions löschen wen welche vorhanden und entfernet werden müssen.

Alles klar.

Muss ich aus der Anleitung Punkt 4. Set up Mitigation auch machen oder brauche ich das auf der OPNsense nicht, da diese ja meine Firewall ist?

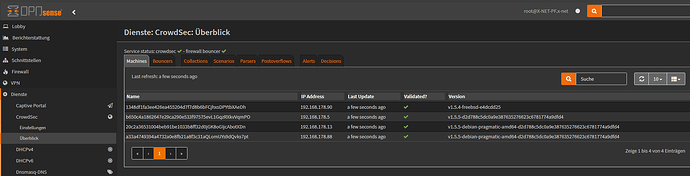

ich bin mir grade nicht sicher, hast du in der GUI jetzt unter Machines und Bounce alle deine Clients valid und updaten die auch alle paar sekunden?

ich hab zumindest nach dem die Kommunikation zwischen client machine/bouncer und LAPI(OPNSense) hergestellt war die lokal entfernt auf dem Client

anschließend habe ich einen test gemacht auf dem client und eine ip gesperrt mit der ich den zugriff getestet habe, wen die OPNsense die dan sperrt ist alles super

Also unter Machine steht der Client, unter Bouncer habe ich aber nur die OPNsense selbst.

dan musst du den punkt 4 doch machen, auf dem client den firewall bouncer installieren und anschließend die bouncer yaml bearbeiten und dort den auf der OPNsense erstellten api key für den client eintragen und die host adresse zur OPNsense anpassen

ich habe in der GUI unter Machines und Bouncer alle meine Clients stehen, also nicht nur unter Machines

auf der OPNsense habe ich in der crowdsec config.yaml noch bei „trusted_ips:“ die client Ip´s eingetragen damit diese auch immer mit der LAPI kommunizieren können

Aktuell scheitere ich leider an dem Bouncer. Den Link gibt es nicht mehr. Ich habe den Bouncer als APT-Get über das Repo „https://packagecloud.io/crowdsec/crowdsec/debian“ installiert. Hier gibt es aber die Datei „/etc/crowdsec/cs-firewall-bouncer/cs-firewall-bouncer.yaml“ nicht. Wenn ich die Datei manuell anlege, mit dem Inhalt aus der Anleitung, dann startet der „crowdsec-firewall-bouncer.service“ nicht mehr.

● crowdsec-firewall-bouncer.service - The firewall bouncer for CrowdSec

Loaded: loaded (/etc/systemd/system/crowdsec-firewall-bouncer.service; enabled; vendor preset: enabled)

Active: activating (auto-restart) (Result: exit-code) since Sat 2023-11-04 20:48:40 CET; 6s ago

Process: 60598 ExecStartPre=/usr/bin/crowdsec-firewall-bouncer -c /etc/crowdsec/bouncers/crowdsec-firewall-bouncer.yaml -t (code=exited, status=0/SUCCESS)

Process: 60619 ExecStart=/usr/bin/crowdsec-firewall-bouncer -c /etc/crowdsec/bouncers/crowdsec-firewall-bouncer.yaml (code=exited, status=1/FAILURE)

Process: 60641 ExecStartPost=/bin/sleep 0.1 (code=exited, status=0/SUCCESS)

Main PID: 60619 (code=exited, status=1/FAILURE)

CPU: 71ms

Nov 04 20:48:40 motionEye systemd[1]: crowdsec-firewall-bouncer.service: Failed with result 'exit-code'.

Nov 04 20:48:40 motionEye systemd[1]: Failed to start The firewall bouncer for CrowdSec.

Edit://

Ich habe das Paket „crowdsec-firewall-bouncer-iptables“ noch einmal deinstalliert und noch einmal installiert. Danach habe ich die Daten der LAPI in der Datei „/etc/crowdsec/bouncers/crowdsec-firewall-bouncer.yaml“ angepasst. Jetzt läuft es.

Vielen Dank!

ich habe aus dem Artikel auch nicht den bouncer mit wget installiert so wie dort beschrieben sondern ganz normal so wie er auf der linux distro installiert wird,

bei mir unter ubuntu war es auch crowdsec-firewall-bouncer-iptables

einfach nach der Doku richten für die Installation

den rest für das muti-server setup aus dem Artikel nehmen

vielleicht macht es sinn auch hier einfach mal eine überarbeitete Anleitung zu erstellen für dieses Setup