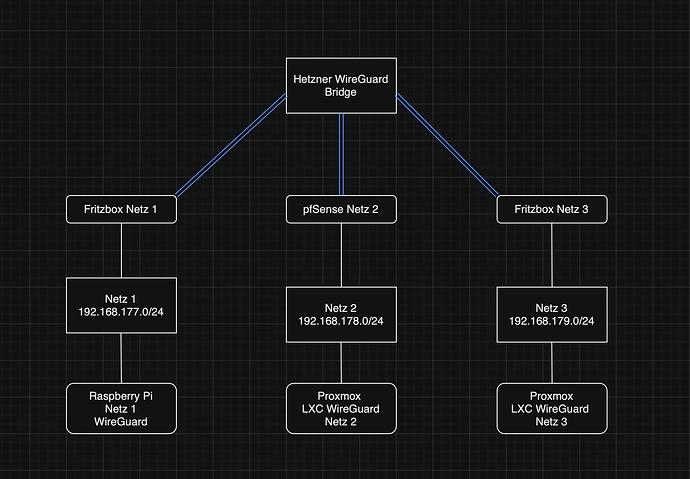

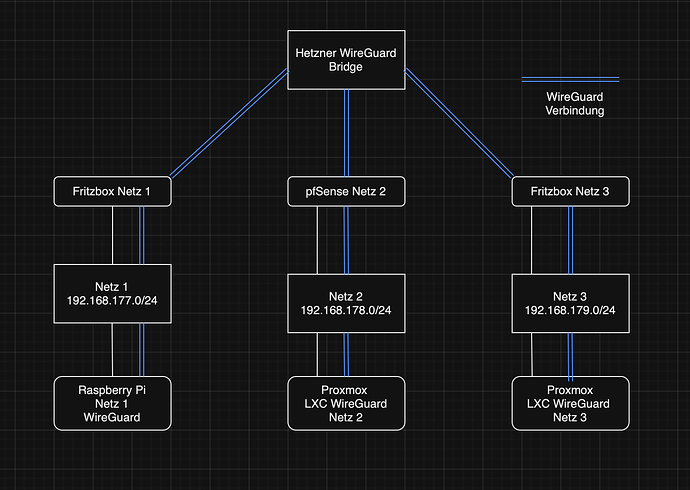

Hallo ich bräuchte eine Rat zur Topologie einer WireGuard Verbindung. Welche Vernetzung macht eurer Meinung nach mehr Sinn? Im Bild 1 würde ich Wireguard über die Router 2x Fritzbox und pfSense am Eingang der Netze aufbauen. In Bild 2 habe ich innerhalb der Netze die WireGuard Clients laufen.

Das Ziel besteht darin, das alle Clients in jedem Netz sich untereinander erreichen können.

Es macht definitiv Fall 1 mehr sinn. Man verbindet wenn es nach meiner Meinung geht immer Router.

Ok danke, dann muss ich mir WireGuard auf der Fritzbox antun, wobei die Fritzbox in Netz 1 kein WireGuard kann.

Und wenn es nicht geht, kann man dahinter immer noch eine pfSense oder einen Pi setzen…

Dafür gibt es ja eigentlich nur zwei Gründe

- Die Box ist schon älter und wird von AVM nicht mehr mit aktuellen Updates versorgt oder

- die Box gehört einem ISP, der das Wireguard in seinen Boxen deaktiviert hat

In beiden Fällen würd ich die ersetzen oder bestenfalls noch als reines Modem nutzen, mit einer pfsense dahinter / stattdessen.

Hab ich bei der Nutzung als reines Modem nicht wieder dieses doppelte NAT?

Nein. Im reinen Modembetrieb nicht. Allerdings und das wäre dann ein Nachteil wenn du es brauchst, kannst du dann viele Funktionen der Box, wie DECT-Basis, Telefonie auch nicht mehr nutzen.

Das wäre ok, ich brauche an dem Standort keine Telefonie, würde mir dann hinter der Fritzbox (im Modembetrieb) eine pfSense als VM in Proxmox laufen lassen. Geht das?

Ja, das geht pfsense läuft auch als VM. Meine läuft auch in einer VM. Allerdings war es mir die ca. 100 Euro wert die mein Modem (Vigor 167) gekostet hat. Die olle Box hab ich jetzt nur noch als Ersatz-Gerät im Karton in einer Abstellkammer, falls das Modem mal den Geist aufgibt oder der ISP bei einer Störungsmeldung mal wieder meint es läge nicht an ihm sondern meiner angeblich „exotischen“ Hardware.

Ok, danke für die Tips. Ich habe noch einen Vigor. Jetzt muss ich mich entscheiden welchen Aufwand ich treiben will. Die sauberste Lösung wäre dann wohl eine pfSense als Router hinter einem Modem (Fritzbox oder Vigor). Eine Wireguard-Bridge bei Hetzner mit einem Peer zu einer Pfsense läuft ja schon. Ich brauche insgesamt 3 gekoppelte Netze. Die Konfiguration von WireGuard -Tunnel, Peer, Gateway und Interface auf einer pfSense habe ich schon hinbekommen.

Aus Interesse: aus welchem Grund die Wireguard-Bridge bei Hetzner? Prinzipiell kannst du die drei Netze ja auch direkt über die vorhandene „pfsense Netz 2“ koppeln.

Ich dachte das es einfacher ist 3 Netze an einem 4.Standort zu koppeln bzw. das es gar nicht anders geht. Ich habe da eine Config mit 3 Peers, die jeweils in die anderen Netzt routet. Allerdings bin ich da schon auf allerhand Hürden gestoßen, weil WireGuard ja automatisch Routen setzt und diese sich nicht überschneiden dürfen. Schlichtweg habe ich da nur Halbwissen.

Das geht auf jeden Fall einfacher. Für die Netz-zu-Netz-Verbindung ist der Umweg über Hetzner nicht nötig, es sei denn du hast bei Hetzner auch gleich eine pfsense installiert und willst die als zetnrale Firewall nutzen. Brauchst du keine zentrale Firewall. ist das eigentlich nur zusätzlicher Konfigurationsaufwand.

Meiner Meinung nach ist die einfachste Möglichkeit die, dass du drei Netze jeweils direkt mit den jeweils beiden anderen verbindest. Als je ein Tunnel von 1 nach 2 und 3, von 2 nach 1 und 3 von 3 nach 1 und 2.

Wenn du die Firewallfunktion haben willst dann kann das auch über die pfsense in Netz zwei gehen. Dann würde eben eine Verbindung von Netz 3 zu Netz 1 über die pfsense in Netz zwei geroutet werden.

Der Umweg und Aufwand mit Hetzner ist dann sinnvoll wen du auch noch mobile Clients per Wireguard anbinden willst und du in einem oder mehreren der 3 Netze nur IPv6-Adressen hast wegen DS-Lite oder CGNAT. Dann ist eine zentrale Wireguard-Anbindung über IPv4 und Hetzner sinnvoll.

Edit: und selbst dann ist es nicht nötig, wenn an mindestemns einem der drei Standorte eine IPv4-Adrsse bekommst, also kein CGNAT oder DS-Lite hast.

Habe es gerade getestet, mich mit meinem Smartphone aus dem Mobilfunknetz mit der FritzBox meiner Mutter verbunden. Von der und zu meiner pfsense gibt es einen Wireguard-Tunnel. Über diesen habe ich dann auch alle Geräte in meinem Netz hinter der pfsense erreichen können.

Will sagen selbst die relativ dumme Fritte bekommt das hin und könnte als zentraler Wiregard-AP dienen und für mobile Geräte die anderen Netze erreichbar machen.

Bei deinem Vorschlag verstehe ich nicht, wer dann entscheidet über welchen Tunnel dann Pakete von z.B. Netz1 nach Netz3 laufen. Es gibt ja dann 2 Tunnel. Ein Tunnel von 1 nach 2,3 und eine Tunnel von 3 nach 1,2 . Also gibt es doch theoretisch die Verbindung 1 ↔ 3 doppelt? Bei meinem Ansatz gibt es nur ein Bein in jedes Netz.

Am Ende ist das ein Tunnel, er muss aber an beiden Seiten konfiguroert werden. Darum habe ich das so ausgedrückt. DIe Tunnelverbundung zwischen meiner pfsense und der FritzBox meiner Mutter ist ja sowohl auf der Seite der Fritte wie auch auf der Seite der pfsense konfigurert. Beide Seiten haben die Key, die abgeglichen werden müssen, damit der Tunnel aufgebaut wird. die pfsense den public Key der Fritte und umgekehrt die Fritte den der pfsense. Die werden mit den private keys und eventuell dem Pre-shared Key abgeglichen. Erst dann wird ein Tunnel aufgebaut.

Vielleicht habe ich mich da zu unverständlich ausgedrückt.

Das Routing ist dann eindeutig. Die Fritte mus das oder die Netze hinter der pfsense kennen (werden in der Konfigurationsdatei eingetragen) und die pfsense das Netz der Fritte oder der anderen pfsense

Hier gibt es eine ziemlich gute EInführung und Anleitung wie man direkte Tunnel zwischen pfsense und fritzBox erstellt:

https://v64.tech/t/anleitung-site2site-wireguard-verbindung-zwischen-pfsense-und-fritzbox/

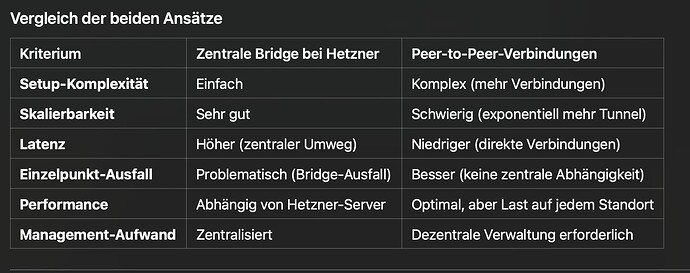

Also mein Ansatz wird wohl als Relay bezeichnet und dein Ansatz als Mesh. Beides hat vor und Nachteile. Die Komplexität und Skalierbarkeit soll bei Mesh aber höher sein und das habe ich irgendwie schon gefühlt.

Du kannst den Relay-Ansatz aber auch ohne Hetzner machen. eine pfsense an einem der Standorte die du verbinden willst kann das auch.

Zur Sklalierbarkeit. Das ist der meiner meinung nach entscheidnede Punkt. Aber du bist ja jetzt (sagen wir mal als Beispiel) kein Drogeriemarkt-Discounter mit hunderten Filialen. Es geht um drei Standort. Wienn daraus nicht absehbar 10 werden sollen, dann ist das unerheblich.

Die Anleitung ist gut. Das werde ich auf jedenfall für das Netz mit der Fritzbox 7490 umsetzen, weil dort WireGuard unterstützt wird. Das Netz mit der alten Fritzbox werde ich nach deinem Vorschlag auf pfSense hinter Modem umrüsten.

Wenn ich dir noch einen Tipp mitgeben darf: Du musst ja an beiden Standorten konfigurieren. Es hat sich bei mir als großer Vorteil erwiesen, dass ich die Fritte meiner Mutter während der Konfiguration auch ohne Wireguard fernkonfigurieren konnte. Ich hatte dazu eine IPSec-Verbindung die ich alternativ nutzen konnte.

Darüber konnte ich dann ganz bequem Wireguard konfigurieren und zwar komplett aus der Ferne. Dazu muss man dann aber entweder diese leidige Bestätigung per Tastendruck auf der Fritte oder Anruf vom Dect-Phone komplett deaktivieren oder (das ist sicherer) durch 2FA per Googles Authenticator ersetzen.

Ich habe dort schon die Authenticator App auf den Standard User aktiviert und eine Client Wireguard Verbindung zu meinem Notebook in Betrieb, also noch nicht ausgesperrt ![]()