Hallo Dennis,

ich ergänze nochmal ein paar Details meiner Versuche:

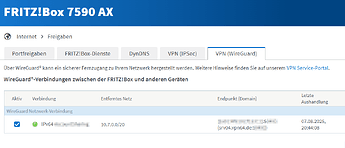

=================== 1. Versuch ===================

Die wg-config sieht komplett nach Standard aus, außer, dass ich “Interface” und “DNS-Server” gelöscht habe, damit die wg-config in die Fritzbox importiert werden kann (siehe Tipp vom User “@DanielQuartier-j1m” aus deinem Video “FritzBox ist ein kleines dummes ARS**OCH"

[Interface]

PrivateKey = kyxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxx=

[Peer]

PublicKey = DVxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxx=

PresharedKey = 3bwxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxo=

AllowedIPs = 10.7.0.0/20

Endpoint = srv04.vpn64.de:xxxxx

PersistentKeepalive = 25

Ergebnis:

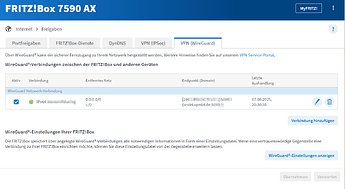

Der ausgewählte PC behält seine Public IP der Fritzbox, weil ja nur das Netz 10.7.0.0/20 durch den WireGuard-Tunnel laufen soll.

Das ist aber nicht meine Anforderung.

Das ist aber nicht meine Anforderung.

=========================================================

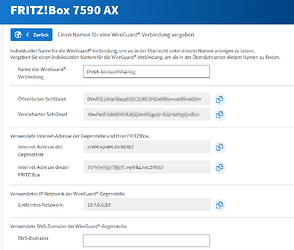

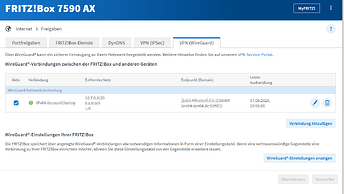

=================== 2. Versuch ===================

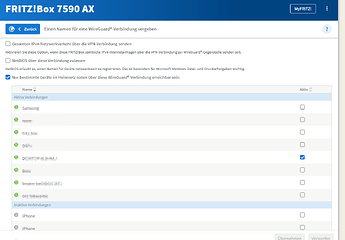

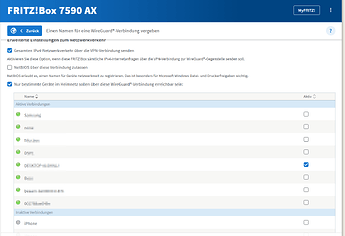

Die o.g. wg-config wird weiterhin benutzt, aber die Funktion “Gesamten IPv4-Netzwerkverkehr über die VPN-Verbindung senden“ wird in der Fritzbox aktiviert.

Dadurch ergänzt die Fritzbox die Route 0.0.0.0/0 für den WireGuard-Tunnel:

Ergebnis:

Der ausgewählte PC bekommt die Public IP des gewünschten Exit-Nodes, weil die Fritzbox den gesamten Traffic des ausgewählten PCs über den WireGuard-Tunnel leitet.

Das ist meine Anforderung.

Das ist meine Anforderung.

ABER:

Ab jetzt funktioniert die VoIP-Telefonie der Fritzbox nicht mehr. Nach einer Stunde erscheint sogar ein Popup in der Fritzbox dazu. Die Festnetz-Telefonie (hier: Deutsche Telekom) ist ausgefallen und bleibt solange offline, bis die WireGuard-Verbindung getrennt oder die Route 0.0.0.0/0 (a.k.a. “Gesamten IPv4-Netzwerkverkehr über die VPN-Verbindung senden“) deaktiviert wird.

Ab jetzt funktioniert die VoIP-Telefonie der Fritzbox nicht mehr. Nach einer Stunde erscheint sogar ein Popup in der Fritzbox dazu. Die Festnetz-Telefonie (hier: Deutsche Telekom) ist ausgefallen und bleibt solange offline, bis die WireGuard-Verbindung getrennt oder die Route 0.0.0.0/0 (a.k.a. “Gesamten IPv4-Netzwerkverkehr über die VPN-Verbindung senden“) deaktiviert wird.

Ein anderer Internetanschluss eines anderen Anbieters (Vodafone) mit einer FritzBox 7590 (nicht AX) verhält sich ganz genau so, wie beschrieben.

=========================================================

=================== 3. Versuch ===================

Die o.g. wg-config wird verändert, sodass AllowedIPs 0.0.0.0/0 benutzt wird, weil wir den Tunnel in der Fritzbox später ja nur einem Client zuweisen werden:

[Interface]

PrivateKey = kyxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxx=

[Peer]

PublicKey = DVxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxx=

PresharedKey = 3bwxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxo=

AllowedIPs = 0.0.0.0/0

Endpoint = srv04.vpn64.de:xxxxx

PersistentKeepalive = 25

Die Funktion “Gesamten IPv4-Netzwerkverkehr über die VPN-Verbindung senden“ wird nicht verwendet, weil die Fritzbox sonst wirklich den gesamten Netzwerkverkehr aller angeschlossenen Geräte durch den WireGuard-Tunnel schickt.

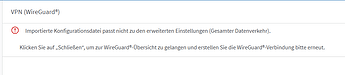

Aber das lässt die Fritzbox nicht zu:

Ich muss die Funktion “Gesamten IPv4-Netzwerkverkehr über die VPN-Verbindung senden“ also aktivieren:

Ergebnis:

Der ausgewählte PC bekommt die Public IP des gewünschten Exit-Nodes, weil die Fritzbox den gesamten Traffic des ausgewählten PCs über den WireGuard-Tunnel leitet.

Das ist meine Anforderung.

Das ist meine Anforderung.

ABER:

Ab jetzt funktioniert die VoIP-Telefonie der Fritzbox nicht mehr.

Ab jetzt funktioniert die VoIP-Telefonie der Fritzbox nicht mehr.

Siehe Versuch 2.

=========================================================

Zusammengefasst:

Ich vermute eine Fehlfunktion vom FritzOS, weil der VoIP-Traffic bei Versuch 2+3 durch den Tunnel geschickt werden würde (habe leider kein WireShark o.Ä., um das zu prüfen), obwohl ich nur einen einzigen Client den WireGuard-Tunnel nutzen lassen möchte.

Die Provider Telekom und Vodafone blockieren die Einwahl von Fremdnetzen und die Telefonie ist deshalb offline.

PS: Ich bin Business-Kunde bei IPv64.net, falls du interessiert bist hier Hilfestellung leisten zu wollen.