Die sind bei mir drin in der conf für die weiteren Clients. Aber sie kommen nicht ins Internet.

Eine Idee was falsch sein könnte oder wie ich weiter suchen kann, was das Problem ist?

Ne, also jetzt um mehr sagen zu können, bräuchte man jetzt schon mehr Details.

Hallo zusammen,

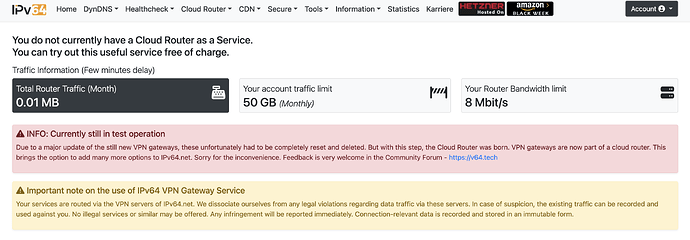

ich habe gerade eben ein bisschen rumgespielt mit den Cloud Routern. Dabei habe ich das einzige VPN Gateway gelöscht, da ich es neu einrichten wollte. Damit wurde aber dann auch der Cloud Router gelöscht.

Das finde ich irgendwie unglücklich, wobei ich mir den Grund technisch vorstellen kann. Sofern du auch in den Cloud Servern auf Mikrotik setzt.

Das eigentliche Problem ist aber nun, das ich keinen Cloud Router mit anlegen kann. Die Seite an sich sieht anders aus. Vorher war auf der Cloud Router Seite 2 Spalten. Jetzt nur noch die linke über die ganze Seite.

VG

Account → Toggle Menü

Danke Dennis.

Hab jetzt nochmal alles gelöscht und neu aufgesetzt.

Jetzt geht es. Keine Ahnung, was vorher falsch war.

Jetzt habe ich noch eine andere Herausforderung.

Im lokalen Netz hinter der FritzBox habe ich einige Dienste laufen unter der domain der Fritzbox abc.fritz.box, z.B. nas.fritz.box

Wenn ich jetzt den DNS Server der wg-Verbindung auf den der FritzBox umstelle (ist ja jetzt über die Route im Cloud-Router erreichbar), dann löst die FritzBox für die Clients, die über die wg Route kommen nur noch diese interne Domain abc.fritz.box auf. Bei allen anderen Adressen wie ipv64.net gibt der DNS der Fritzbox zurück, dass die domain nicht gefunden wurde (Non-existent domain).

Bei Clients direkt im Fritzbox-Netzwerk funktioniert die Namensauflösung tadellos.

Wenn ich den Standard-DNS aus dem Cloud-Router beinehalte, funktioniert die Auflösung von normalen Domains ohne Probleme, der Dienst kann aber natürlich nicht meine lokalen fritz.box Domains auflösen.

Hat das Problem schon mal jemand gehabt oder eine Idee was bei mir falsch sein könnte?

Hallo zusammen,

hier mal mein erstes Feedback nach 5 Tagen. Ist eine Beta und ist entsprechend berücksichtigt in meiner Betrachtung.

Meine erste Runde war eine Verbindung mit meinem Unifi Gateway Fiber hinzubekommen. Hier geht kein SiteToSite, sondern nur ClientToSite und dann ein internes Routing des VPN Interfaces mit Hilfe meines Gateways. Nach viel probieren kam ich soweit, dass der Tunnel steht und ich das Gateway mit seiner internen IP anpingen konnte, aber keins meiner Geräte oder Server hinter dem Gateway. Ich habe dann noch viel am Routing und Firewall angepasst mit Hilfe von ChatGPT, was auch logisch an vielen Stellen kling, aber ich kam über dieses Zwischenergebnis nicht hinaus und habe es erstmal aufgegeben. Dennis schrieb schon in einem anderen Thread sich den Unifi Case anzuschauen. ich hoffe, dass er eine Lösung findet und dafür auch ein Video oder Blog Eintrag rausbringt.

Nun fiel mir während der Tests schon auf, dass ich manchmal eine laufende Konfig hatte und die Pings durchgingen und 15 Minuten später ging es nicht mehr. Ich hatte es erstmal damit abgetan, dass ich natürlich immer wieder Dinge geändert habe und manchmal der Adoption Prozess vom Unifi Gateway dauerte. Also nicht weiter drüber nachgedacht, aber es bring mich schon 1-2 Mal dazu alles an Konfig bei Unifi und IPv64 zu löschen und wieder neu anzulegen und zack ging wieder. Dies war mir dann doch suspekt und im Thread hier liest man auch einige, die einfach komplett neu aufgesetzt haben und dann geht es plötzlich, aber wie gesagt, nach einiger Zeit dann von den Peers wieder Request Timeout beim Pingen, obwohl alle Verbindungen stehen.

Also ab in meine zweite Runde und diesmal klassisch. Ich habe mir einen Rasperry Pi geschnappt. Wireguard Server installiert, IP Forwarding eingeschaltet und mir das Peer Skript bei IPv64 kopiert und die Konfig eingespielt und gestartet, anschließend Port Forwarding für den Wireguard UDP Port, sowie Statische Route in Unifi eingestellt und zack SiteToSite stand und lief. Habe mir dann meinen mobilen Peer hinzugefügt und ich konnte sofort alles in meinem internen Netz anpingen sowie per IP im Browser aufrufbar. Mega Happy ![]() Dann habe ich als DNS meinen AdGuard Server konfiguriert für Ad Block und Auflösung von lokalen Hostnames. Im WireGuard iOS Client funktioniert es sofort. MacBook WireGuard Client leider nicht. Nach ein wenig Ping Pong mit ChatGPT scheint es so zu sein, dass der MacOS WireGuard Client den DNS nicht systemweit einträgt und dann die Browser einfach nicht darüber Bescheid wissen. Ich bekam dann 2 Terminal Befehle um für mein Wi-Fi Interface inkl. Search Domain den DNS zu hinterlegen und dann ging dies auch.

Dann habe ich als DNS meinen AdGuard Server konfiguriert für Ad Block und Auflösung von lokalen Hostnames. Im WireGuard iOS Client funktioniert es sofort. MacBook WireGuard Client leider nicht. Nach ein wenig Ping Pong mit ChatGPT scheint es so zu sein, dass der MacOS WireGuard Client den DNS nicht systemweit einträgt und dann die Browser einfach nicht darüber Bescheid wissen. Ich bekam dann 2 Terminal Befehle um für mein Wi-Fi Interface inkl. Search Domain den DNS zu hinterlegen und dann ging dies auch.

Aber auch hier fiel mir auf, obwohl alle Peers meldeten „Verbunden“, dass nach einiger Zeit plötzlich wieder Request Timeouts kamen und ich IP’s nicht mehr erreichen konnte über den Tunnel. Was ich dann herausfand, war, wenn ich das Gateway und die Peers auf IPv64 für 5 Min auf Disabled setze und dann wieder Enabled, dann geht es plötzlich wieder. Irgendwie habe ich das Gefühl hier stimmt was noch nicht auf der Plattform. Wirkt irgendwie so, dass der Tunnel nach einiger Zeit einfach dicht macht und nur durch das Deaktivieren und Aktivieren wieder geht. Keine Ahnung woran dies liegt, aber ist ja Beta ![]()

Ich habe trotzdem jetzt Supporter Paket abgeschlossen um das Projekt zu unterstützen. Hier ist mega Potenzial gerade wenn der VPN stabil läuft und dann noch mit dem CDN und Reverse Proxy kombiniert werden kann. Wenn dann noch Unifi funktioniert, kann ich einen Hetzner VPS und einige aktuell benötigte HomeLab Dienste in Rente schicken, welche ich aktuell für die sichere Bereitstellung der Dienste benötige.

Ich werde das Setup nun laufen lassen und weiter testen. Melde mich über die Zeit vermutlich mit weiterem Feedback.

ERGÄNZUNG: Was mir auffällt, ist, dass auf IPv64 ein Peer noch ewig online bleibt, obwohl man schon Disconnected ist. Und wenn das Symbol rot ist, dann läuft der Timer für die Verbindungszeit weiter. Ich weiß nicht, ob dies nur ein Bug des Interface ist oder auf Backend Seite der Peer weiter Connected bleibt, aber mit Endless Loop Fehler. Vielleicht laufen deswegen anschließende Peer Verbindungen auf Request Timeouts im Tunnel. Dies war mir nur aufgefallen.

Super vielen Dank, hat auf Anhieb geklappt! Hatte eigentlich mit der alten Firewall Ansicht genau die beiden Regeln angelegt, aber anscheinend steckte der Teufel im Detail. Mit der Zonen basierten Ansicht ist es aber auch wesentlich einfacher und verständlicher. Ich werde dann mal jetzt im Alltag das Setup testen ![]()

Update 1.0.1

- IP-Adressen der Peers werden automatisch an die Angabe des Subnetzes vom User ausgerollt.

- Gilt für IPv4 & IPv6

- Wenn eine IP NICHT ins Subnetz passen sollte, wird ein Attention-Icon angezeigt.

- Peers können jetzt auf der Hauptseite ausgeklappt werden.

- Optische verbesserungen

Upcomming

- Möglichkeit für eigene IPs bei den Cloud Maschinen wird es geben

- Managed Cloud Router mit eigener Mikrotik Instanz wird es geben.

Ich habe statische Routen auf der Fritz Box für mein dahinter liegendes UniFi Cloud Gateway. Funktioniert da auch eine WireGuard Verbindung auf der UniFi zu ipv64? Oder muss ich das in der Fritz Box erstellen?

Du kannst auch einfach das VPN auf dem Unify nutzen und den Datenverkehr durch die Fritz tunneln. Ich würds auf Unify machen.

Update 1.0.1

- „Eigene“ IPv6 Public IP-Adressen können vergeben werden. Optional ist auch IPv4 möglich.

- Die Kommunikation läuft dann über diese Private Public IP.

- Die IP kann entfernt werden, wird aber für Dokuzwecke fest aufbewahrt.

- Die eigene Public IP kann genutzt werden, um den Portmapper zu nutzen. Damit anonymisiert man seinen eigenen Portmapper. Die Chance das jemand eine 2 x 16 Bit Adresse + 5 Stelligen Port findet ist sehr gering.

@Dennis_Admin: Gibt es mittlerweile ein Update oder ein genaueres Datum, bis wann die Hardware Gateways zur Verfügung stehen werden ![]() ?

?

Die Hardware ist fertig. Aber ist noch nicht ins RZ gekommen. Gewisse Umstände hindern mich gerade.

Okay, dann gibt es wahrscheinlich auch noch keinen ungefähren Zeitplan, bis wann die Hardware online sein wird, oder ? Gibt es mittlerweile eine Möglichkeit, um von einem Gateway zum anderen zu migrieren, sodass ich jetzt mit einem Cloud-Gateway beginnen und dann auf ein Hardware-Gateway migrieren könnte, sobald diese verfügbar sind, ohne alles neu einrichten zu müssen ?

Ich werde wohl Ende dieser Woche die Geräte übergeben und dann könnte es es sein das die wenige tage später erreichbar sind.

Die Migration wird es leider für Kunden nicht geben, da das wieder fröhliches wechseln der Server gibt auf Kundenseite.

Okay, alles klar. Danke für die Info.

Mit der eigenen IPv6 / IPv4 Adresse können jetzt frei alle Ports verwendet werden.

Ein Mapping auf die eigene IPv6 Adresse kann also sogar auf Port 443 gesetzt werden.

@balombi Sind aber jetzt verfügbar.