Hallo Community,

ich habe mich nun doch entschieden meine Web-Dienste, die ich dank IPV64 im Internet erreichbar gemacht habe (meine-dienste.ipv64.de), hinter eine Hardware-Firewall zu verschieben. Auch wenn es hier viele Fans von pfSense gibt, habe ich mich entschieden OpenWRT auszuprobieren.

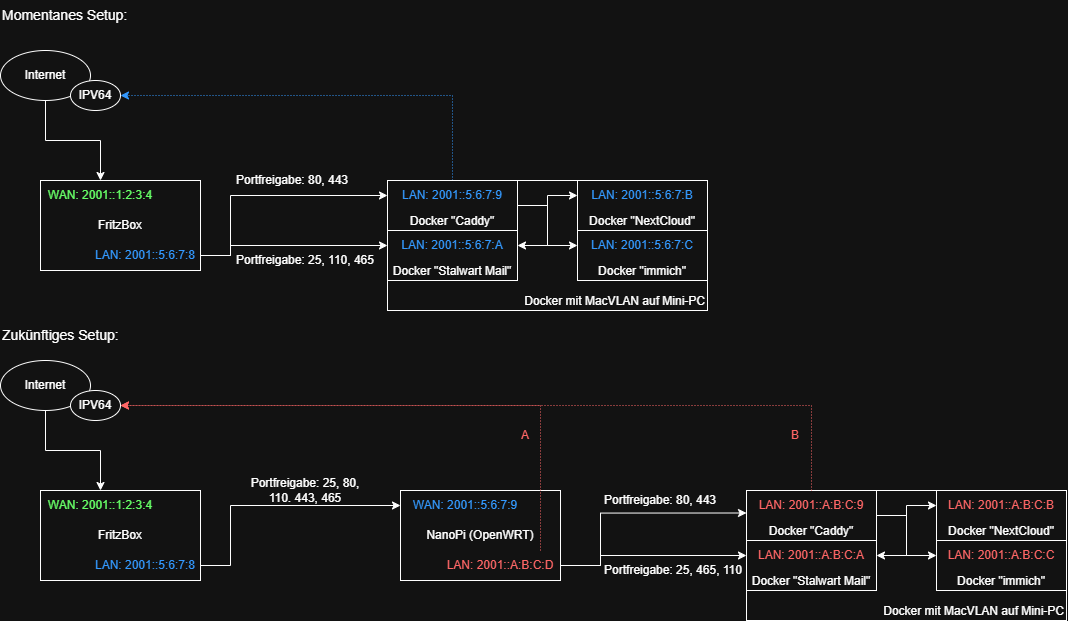

Mein Ziel ist es OpenWRT auf einem NanoPi R5S mit OpenWRT 25.12 zunächst nur erst einmal nur für den Pfad von der FritzBox zum Docker mit MacVLAN im Mini-PC einzubinden, in dem meine Web-Dienste als Docker laufen. (Hinweis: Mein Mini-PC hat zwei LAN-Kabel zur FritzBox – einmal für den Host-Traffic und einmal für die MacVLANs in Docker.) Dort kann ich dann mithilfe des Plugins banIP u.a. die IPV64-Blockingliste einbinden und Anfragen, die von einer IP-Adresse daraus, an meine Web-Dienste gestellt werden, zu „droppen“, noch bevor CrowdSec im Reverse-Proxy Caddy sie sieht.

Ich habe nun OpenWRT auf dem NanoPi zum Laufen gebracht und erst einmal ein paar „Trockenübungen“ mit OpenWRT zwischen FritzBox und meinem Windows-PC gemacht. Das läuft schon alles ziemlich gut. Sobald ich aber wieder etwas mehr Zeit finde, möchte ich den NanoPi an seinen Bestimmungsort zwischen FritzBox und Mini-PC bringen.

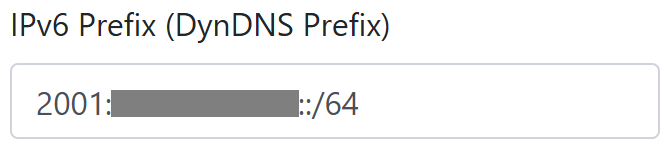

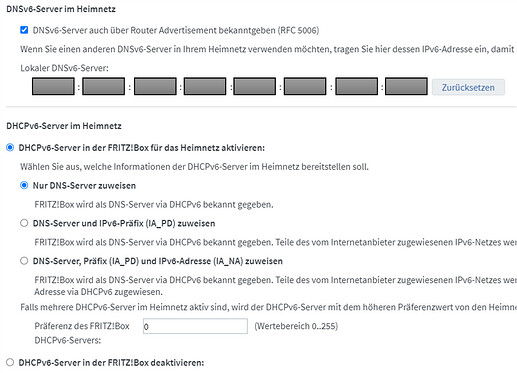

Nun habe ich mich ein wenig bzw. DynDNS belesen und bin ehrlich gesagt etwas verwirrt. Als IPv4-Adresse, gebe ich immer die aktuele WAN-IP meiner FritzBox an IPV64 weiter und bisher war es so, dass ich als IPv6 immer die direkte IPv6 des Dockers mit Caddy (so zusagen im Netz der Fritzbox, mit dem IPv6-Präfix der FritzBox) an IPV64 übergeben.

Instinktiv hätte ich das nun mit dem neuen Setup auch so gemacht, auch wenn der Docker mit Caddy nun eine IPv6 mit Präfix von OpenWRT bekommt (Pfad B in meinem Bild unten). Jetzt lese ich aber, dass ich in meinem neuen Setup nicht mehr die IPv6 des Docker-Containers an meinen DynDNS-Anbieter übergeben soll, sondern die IPv6 die OpenWRT sich selbst im eigenen LAN zuteilt (Pfad A in meinem Bild unten).

Meine Frage an euch: Was stimmt nun? Ist es wirklich so, dass ich die IPv6 von OpenWRT übergeben muss? Woher weiß dann OpenWRT, dass es Anfragen an Caddy weitergeben soll, wenn in diesen Anfragen die „Ziel-IPv6“ von OpenWRT steht?

Vielen Dank für eure Unterstützung im Voraus!

Grüße

Mic.