Hallo zusammen,

ich betreibe ein eigenes Netzwerk hinter einer FRTIZ!Box mithilfe eines MikroTik hAP ax^3. Hauptsächlich, damit ich mich ausprobieren kann mit VLANs, Firewall, usw., ohne dass ich das Netzwerk meiner Eltern (die FRITZ!Box) lahmlege.

Der MikroTik verbindet sich zur FRITZ!Box über WLAN, erhält eine IPv4-Adresse per DHCP und leitet alle Anfragen an ihm unbekannte Netze per NAT an die FRITZ!Box weiter. Das ganze funktioniert auch und die Geräte in meinem Netzwerk können alle auf das Internet zugreifen.

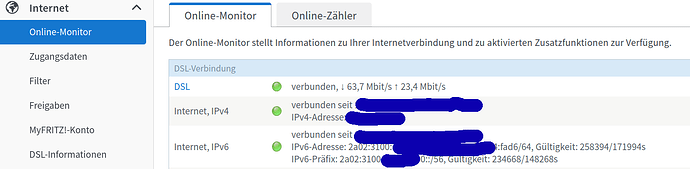

Ich versuche mich gerade ein wenig mit IPv6 zu beschäftigen und habe auf der FRITZ!Box folgende Einstellungen vorgenommen:

- DNS-Server und IPv6-Präfix (IA_PD) zuweisen

- PING6 freigeben (für MikroTik)

- Firewall für delegierte IPv6-Präfixe dieses Gerätes öffnen (für MikroTik)

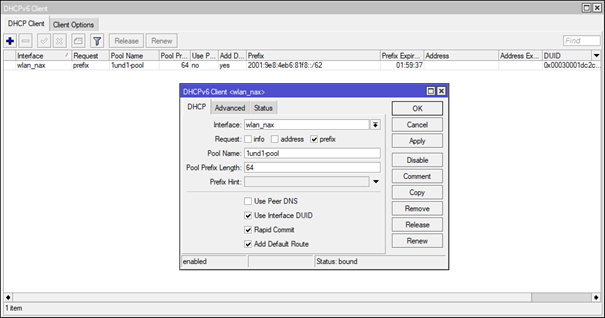

Anschließend habe ich auf dem MikroTik per DHCP ein /62-Subnetz zugewiesen bekommen.

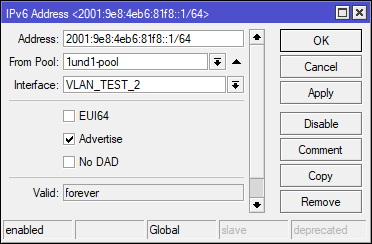

Anschließend dem VLAN 41 ein /64-Subnetz zugewiesen.

Der Debian-Client in VLAN 41 bekommt nun auch eine öffentliche IPv6-Adresse, allerdings kommt er mit dieser Adresse nicht ins Internet. Ein Ping zu google.com sieht z. B. so aus:

root@localhost:~# ping google.com -6

PING google.com(fra16s53-in-x0e.1e100.net (2a00:1450:4001:813::200e)) 56 data bytes

From 2001:9e8:4037:f99a:464e:6dff:fe3d:2607 (2001:9e8:4037:f99a:464e:6dff:fe3d:2607) icmp_seq=1 Destination unreachable: Administratively prohibited

From 2001:9e8:4037:f99a:464e:6dff:fe3d:2607 (2001:9e8:4037:f99a:464e:6dff:fe3d:2607) icmp_seq=2 Destination unreachable: Administratively prohibited

From 2001:9e8:4037:f99a:464e:6dff:fe3d:2607 (2001:9e8:4037:f99a:464e:6dff:fe3d:2607) icmp_seq=3 Destination unreachable: Administratively prohibited

From 2001:9e8:4037:f99a:464e:6dff:fe3d:2607 (2001:9e8:4037:f99a:464e:6dff:fe3d:2607) icmp_seq=4 Destination unreachable: Administratively prohibited

^C

--- google.com ping statistics ---

4 packets transmitted, 0 received, +4 errors, 100% packet loss, time 3004ms

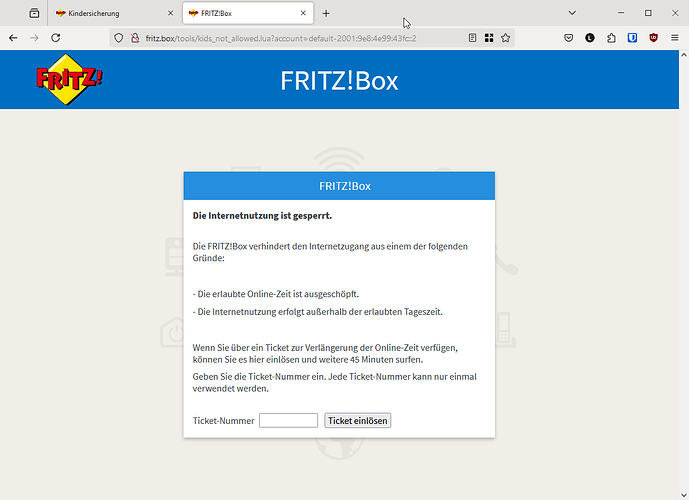

Ein Zugriff auf google.com per curl liefert hier noch ein anderes Ergebnis:

root@localhost:~# curl http://google.com -6

<html><head><title>302 Document moved</title></head><body><h1>302 Document moved</h1>This document has moved <a href="http://fritz.box/tools/kids_not_allowed.lua?account=default-2001:9e8:4eb6:81f8:be24:11ff:fe60:b21a">here</a>.<p></body></html>

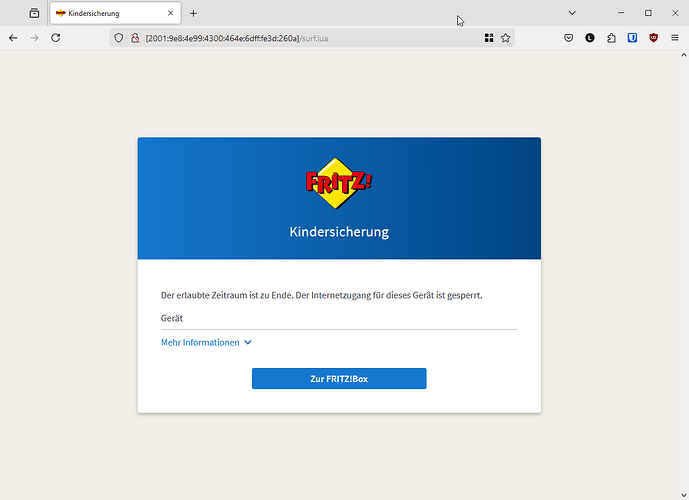

Heißt für mich, dass die Kindersicherung der FRITZ!Box hier etwas blockiert, oder? Warum sollte sie das tun, wenn für das Gerät keine Einschränkungen vorgegeben sind und explizit die „Firewall für delegierte IPv6-Präfixe dieses Gerätes“ geöffnet wurde?

Weitere Informationen:

- FRITZ!Box 7590, FRITZ!OS 8.00

- MikroTik hAP ax^3, RouterOS 7.16.1

- IPv6-Firewall des MikroTik ist leer, d. h. keine Regeln vorhanden

- ::/0-Route ist vorhanden im MikroTik

Kann sich das einer erklären? Die FRITZ!Box muss die delegierten Präfixe doch einem bestimmten Gerät zuordnen können, oder?

Vielen Dank schonmal, wer bis hierhin gelesen hat und ich würde mich über hilfreiche Kommentare freuen.

Liebe Grüße

Luca